|

|

日期:111年6月1日(三)

時間:下午 2:00 – 4:00

線上會議:

活動簽到與回饋:

課程與教學分享:

許文華:

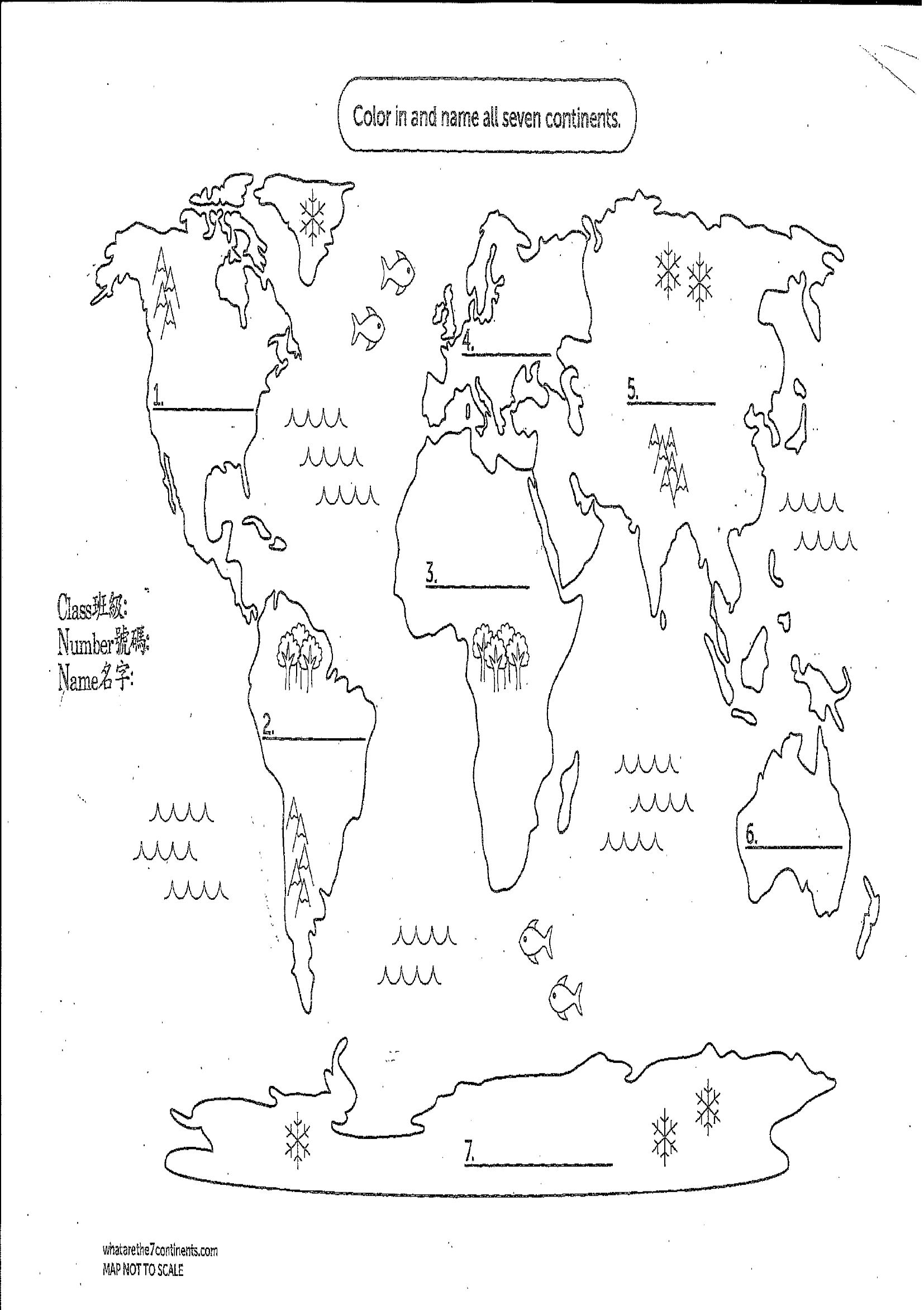

小組學習單影片(聽+看填入答案)

陳瓊娟:

相關連結:

活動照片:

【資訊工作日誌】【上個月工作日誌】【智慧學習領航學校工作日誌】

六月30日(四):

六月29日(三):

六月28日(二):

六月27日(一):

- 因本校假日暫停電源供應,檢修高壓電路系統,導致C202、D305教室AP故障,請工友協助拆下,修復後,再請工友裝回原教室。

- 下午,【教育部生生用平板】專案充電車送貨到校。

六月24日(五):

- 本校部份Acer電腦,網卡會自動綁定IP:192.168.0.10,即使未開機依然偵測得到,將其BIOS上的 DASH/ASF 關掉,儲存後,再重新開機,問題解決。

- iPad 教學小技巧:呂聰賢

- 【資安警訊】:校網中有嵌入EdiGreen空氣盒子監測模組的學校請留意,因airmap專案網站近日似乎無法連線,恐將影響校網開啟速度,建議可先將首頁呈現的模組設為無效或移除停用此自訂模組,若日後有恢復運作再開啟使用。

- 下午,2名教室觸屏案工程師將至校安裝LevelOne 5埠交換器至指定教室,缺電源分接頭,待到貨後再一併接上電源和網路線。

- 註:LevelOne 5埠交換器是從安裝觸屏的教室中拆下來的。

六月23日(四):

- YouTube版權資訊公開報告-三種工具保障權益:蘋果新聞網

- 上傳本校111年度假期宣導影片至本校YouTube頻道。

- 再度檢測已修復的3台AP,請工友協助裝回原教室。

- 下午,至海山國小參加:國小教師資訊科技專業技術成長工作坊。

- 下午2:00,新北市校務行政系統薪資2.0 第三次工務會議。

六月22日(三):

六月21日(二):

- 本學期期末考,一天內考完所有科目。

- 上午約10:50,本校B, C, E, F, G, H棟跳電,電腦機房未停電,約11:00恢復供電,該時段考試延長10分鐘。

- C102教室AP,亮紅燈故障,請工友協助拆下來,待修。

- 上午約11:30,本校B, C, E, F, G, H棟再度跳電,電腦機房未停電,約11:40恢復供電。

- 修復C102、C202、C302教室AP,待學校解決跳電問題,再裝回原教室。

- 上午,參加線上會議:111年6月份三重區資訊組長會議暨成長研習(1110621)

- 協助出納組長更新行政電腦上的EPC自由軟體集。

- 送出本校110學年度第2學期新北市智慧學習領航學校111年6月份工作會議暨成長研習講師、助教費、出席費、雜支請購單。

- 送出新北市 Google for Eduction 教育手冊編輯加班費請示單。

六月20日(一):

- 全校停止實體課程,進行線上授課,採行本校班級線上課表,行政人員進行線上巡堂。

- 清查校內體制外IP,竟然有10多個 192.168.0.10,找出每1個IP所屬資訊設備的確切位置,分散在不同的交換器上,原因待查。

- 行政電腦 163.20.169.53 網路封包數流入/出量異常多,告知使用者,檢視電腦是否有中毒問題。

- 協助專輔教師處理行政電腦網路問題。

- 批改並登記任教班級的期末成績。

六月17日(五):

六月16日(四):

- 協助四年1班教室電腦設定CMOS,使其正常開機。

- 請工友協助拆下C302教室故障AP,待修。

- 更新本校智慧學習網:

- 最新公告:移除。

- 專家指導與研習推廣:將新北市程式開發社群、資訊教育輔導團、新任資訊組長研習、資訊組長增能…移至其他網站中。

六月15日(三):

六月14日(二):

六月13日(一):

- 協助解決三年12班教室教學用電腦無法顯示畫面的問題。

- 製作個人的新北市智慧學習種子教師PaGamO認證課程簡報、教案。

六月11日(六):

六月10日(五):

- 全校停止實體課程,進行線上授課,採行本校班級線上課表,行政人員進行線上巡堂。

- 上午,畢業生回校參加畢業典禮。

- 上午,上傳畢業影片至YouTube和本校校園活動網站。下午,發現有部份姓名、照片錯置,將影片下架,待廠商修正後,再重新上傳。

- 今日畢業典禮現場拍攝的影片和照片,將進行後製再上傳。

- 下午,上傳畢業典禮實況影片至YouTube和本校校園活動網站。

- 華電教研中心駐點工程師已協助將本校所有的LevelOne 5 Ports 交換器SNTP Configuration全設好,Server IP皆設為163.20.254.254,並啟用。

- 部份已拆下離線的交換器,待全數安裝上線後再知會華電工程師進行設定。

- 下午,至教研中心參加:國小教師資訊科技專業技術成長工作坊。

六月9日(四):

- 全校停止實體課程,進行線上授課,採行本校班級線上課表,行政人員進行線上巡堂。

- 完成國小資訊教育三、四年級校訂課程計畫審查作業。

- 下午,參加線上會議:新北市校務行政系統薪資系統二標第二次工務會議。

六月8日(三):

六月7日(二):

- 全校停止實體課程,進行線上授課,採行本校班級線上課表,行政人員進行線上巡堂。

- 請華電、智慧網管及大同教研中心駐點工程師協助:

- 在「IPAM:網段使用狀況」中,加上本校網段 10.199.36.0/22、10.211.17.0/24、10.239.17.0/24。

- 查明校內IP:192.169.1.101 – 192.168.1.144 位於哪一台交換器哪一個Port上,確認位置後,查出哪一台設備提供DHCP 服務,將其對外網路切斷。

- 查明校內諸多IP是192.168.0.10 的網路設備,到底位於什麼位置:N4640G 電腦,分佈於全校各地,待查明原因。

- 解封原於 2/25 因資安通報,被教網網路封鎖的 MAC 位址。

- LevelOne 5 Ports 交換器組態設定中:部份交換器 SNTP Configuration Server IP未設定成163.20.254.254,且全校的SNTP Configuration都未啟用。經與輔導員李煒老師詢問後,確認所有的SNTP Configuration都要啟用,已知會華電教研中心駐點工程師協助將本校所有的LevelOne 5 Ports 交換器SNTP Configuration全設好,並啟用。

- 原訂今日召開的110學年度第2學期國小資訊教育輔導團111年6月份團務會議,改至下週。

- 請工友協助拆下 C202教室故障的AP,拆下來後,接到另一台D-Link 3100 POE交換器測試,可正常啟動,再請工友裝回原教室。

六月6日(一):

- 全校停止實體課程,進行線上授課,採行本校班級線上課表,行政人員進行線上巡堂。

- 上傳新北市國民教育輔導團111學年第2次新進團員推薦甄選報名表和相關附件給國小資訊教育輔導團承辦人。

- 下午,宏碁潘經理帶領教室觸屏案相關廠商:盛源觸控螢幕、友訊科技、文華黑板和數名工程師至校進行改善工程。

- 使觸控螢幕與黑板之間無縫隙。

- 連接投影機的視訊盒移至黑板下方,線路改從黑板後方走。

- C202教室AP故障亮紅燈,待修。

六月3日(五):

六月2日(四):

- 全校停止實體課程,進行線上授課,採行本校班級線上課表,行政人員進行線上巡堂。

- 送出參加新北市國民教育輔導團111學年第2次新進團員推薦甄選報名表。

六月1日(三):

日期:111年5月31日(二)

時間:9:00-16:00

線上研習:

講師:李煒老師

公文:

講義與教材:

網管相關網站:

- 智慧網路管理

- 智慧教室無線網管

- 智慧網管分析

- 無線認證管理_NTPC WiFi管理系統

- Cisco Wireless LAN Controller: 10.228.xx.1 或 10.229.xx.1

- D-Link DWC-2000: 10.253.xx.1

FortiAP 無線基地台 & 無線行動箱:

網路資源:

相關連結:

| Vlan |

VID |

路由器位址(網段) |

IPv6(網段) |

用途 |

| default |

1 |

10.226.17.254/24 |

2001:288:2213:1::/64 |

網管 |

| Wan |

2 |

163.20.201.137/29 |

2001:288:2201::/124 |

對外網路連線 |

| MGMT |

3 |

10.228.17.254/24 |

2001:288:2213:3::/64 |

Cisco WLC IP

(10.228.17.1) |

| Lan |

5 |

163.20.169.254/24 |

2001:288:2213:5::/64 |

行政網段 |

| dsa_wan |

8 |

10.253.17.254/24 |

2001:288:2213:8::/64 |

DSA-WAN IP

(10.253.17.1) |

| Intra-1 |

10 |

10.231.17.254/24 |

2001:288:2213:10::/64 |

電腦教室網段 |

| Intra-2 |

20 |

10.241.17.254/24 |

2001:288:2213:20::/64 |

教學網段 |

| voip |

25 |

10.243.17.254/24 |

|

網路電話 |

| wlan |

30 |

10.251.17.254/24 |

|

無線:TANetRoaming

IP移至10.253.17.1

D-Link DWC 2000 |

| TANetRoaming |

31 |

10.211.17.254/24 |

|

無線:TANetRoaming2 |

| NTPC-Mobile |

32 |

10.213.17.254/24 |

|

無線:NTPC-Mobile2 |

| eduroam |

33 |

10.215.17.254/24 |

|

無線:eduroam2 |

| class |

34 |

10.217.17.254/24 |

|

無線:class |

| wpa2 |

35 |

10.245.17.254/24 |

|

無線:eduroam |

| mac-auth |

36 |

10.247.17.254/24 |

|

無線:NTPC-Mobile |

| intra-7 |

70 |

10.239.17.254/24 |

|

|

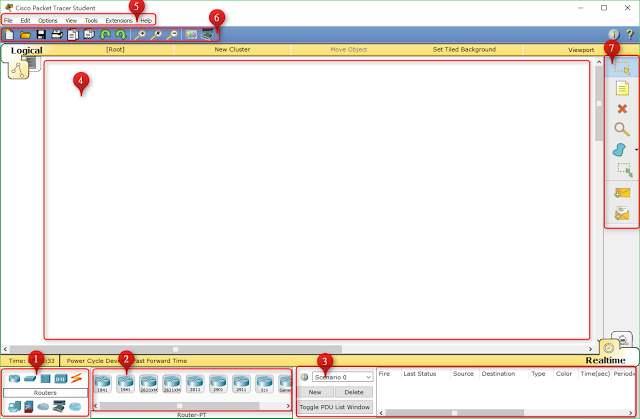

Packet Tracer

- 設備種類清單:這個區域是選擇設備種類,點選後 “2區" 也會改變成該設備的型號。

- 各設備型號清單:先顯示出該版本可模擬的設備型號。

- 封包模擬區:可進行各種封包模擬得區域。

- 主要工作區

- 選單區

- 主要工具區

- 次要工具區:由上而下分別為選取、複製、刪除、查詢、繪圖、編輯選取及新增封包測試。

教學影片:

日期:111年5月24日(二)

時間:下午 1:30-4:30

線上會議:

公文:

相關學習資源:

- 展碁國際 KS010S KB – JAMF PRO相關設定

日期:111年5月24日(二)

時間:9:00-12:00

講師:周冠吉

線上研習:

公文:

講義與教材:

相關參考資料:

|

|