【上次月例會紀錄】

日期:111年5月18日(三)

時間:上午 8:20-12:00

承辦學校:成功國小

線上會議:

公文與附件:

參加研習老師配合事項:

- Artivive 網頁註冊

- Artivive 手機版app安裝

- google街景 手機版app安裝

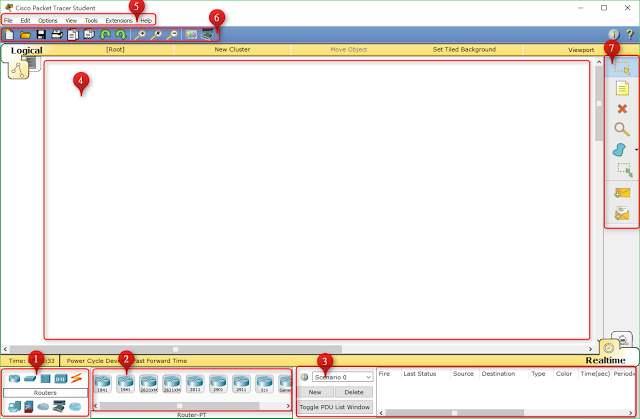

- Unity電腦版安裝及註冊

研習時程表:

成功國小跨域教學活動-畢業歌製作:

- 成功國小西區月例會簡報

- 成功國小畢業歌跨領域整合

- 成功國小2022畢業歌

- 成功國小畢業歌學生作品

學生活動照片:

研習講義:

- 成功國小 廚房導覽VR:

使用Android裝置下載並開啟

https://drive.google.com/file/d/1gYGTEay2ceXEFgqWyG-O_yBHyvs2y1kE/view?usp=sharing - 0_研習軟體安裝

- 1-1_智慧領航學校 跨校公開授課活動 簡報

- 1-2_Unity VR

- 2_Unity 操作教學講義

相關網路連結:

線上教材說明:

雲端硬碟連結:https://reurl.cc/OAjGYy

〔課程用素材〕課堂測試用

〔script〕

– ChangeSceneWithButton:場景切換程式

– MakeItButton:把3D Object加入按鈕的屬性

– MouseLook:VR環境滑鼠程式(不需點擊)

– PanelOpen:開啟2D物件

– UrlOpener:開啟外部網址

– VRCamera:VR環境滑鼠程式(需點擊)

〔VR_tces_SchoolKitchen〕

– 操作錄影

– Assets_0518:廚房導覽VR 素材包,解壓縮後拖入Unity編輯

– VR_tces_SchoolKitchen.apk_手機版:下載至Android裝置,並安裝執行

– VR_tces_SchoolKitchen.rar_電腦版:下載至電腦並解壓縮,執行"VR_tces_SchoolKitchen.exe"檔案

<0_研習軟體安裝.pdf> Artivive、google街景、Unity 安裝連結與步驟

<1-1_智慧領航學校 跨校公開授課活動 簡報.pptx> 研習簡報

<1-2_Unity VR.pdf> Unity VR教學簡報

<2_Unity 操作教學講義.pdf> Unity VR教學步驟

<Read me.txt> 資料夾檔案說明